📅 20 Février 2026

Les composants IBM i, notamment Digital Certificate Manager (DCM) et Navigator for i, sont affectés par plusieurs vulnérabilités liées à l’utilisation de frameworks web modernes comme Angular et Lodash.

Ces failles illustrent une problématique de plus en plus fréquente : l’introduction de vulnérabilités issues de l’écosystème JavaScript dans des environnements historiquement robustes comme IBM i. Ici, les risques concernent à la fois la gestion des mécanismes de protection contre les requêtes frauduleuses (XSRF), la sécurisation du rendu côté client (XSS) ainsi que l’intégrité des objets JavaScript manipulés côté application.

➡️ Le niveau de criticité global reste élevé, avec des scores CVSS atteignant 8.5, ce qui justifie une vigilance immédiate.

🧪 Décryptage des vulnérabilités

🔥 CVE-2025-66035 – Fuite de token XSRF (CVSS 7.7)

Cette vulnérabilité prend racine dans le fonctionnement du client HTTP d’Angular. Lorsqu’une requête utilise une URL dite “protocol-relative” (commençant par //), celle-ci est incorrectement interprétée comme étant de confiance. En conséquence, le mécanisme de protection XSRF ajoute automatiquement un token de sécurité dans les en-têtes de la requête.

Dans un scénario d’attaque, cela peut conduire à une fuite de ce token vers un domaine contrôlé par un attaquant. Ce type de faille est particulièrement problématique car il détourne un mécanisme de sécurité existant pour en faire un vecteur d’exposition de données sensibles, sans nécessiter d’authentification préalable.

⚠️ CVE-2026-22610 – Cross-Site Scripting (CVSS 8.5)

Cette faille concerne le compilateur de templates d’Angular, plus précisément dans sa manière de gérer certains attributs liés aux ressources externes dans des éléments SVG. Le système de sanitisation ne reconnaît pas correctement certains contextes sensibles, ce qui ouvre la porte à l’injection de scripts malveillants.

Concrètement, un attaquant peut exploiter cette faiblesse pour exécuter du code dans le navigateur d’un utilisateur, compromettant ainsi l’intégrité de la session, le contenu affiché ou encore les données manipulées côté client.

⚠️ CVE-2025-66412 – XSS stocké (CVSS 8.5)

Ici, la vulnérabilité est encore plus préoccupante car elle permet une injection persistante. Le schéma de sécurité interne d’Angular étant incomplet, certains attributs pouvant contenir des URLs dangereuses (comme des schémas javascript:) ne sont pas correctement filtrés.

Cela signifie qu’un contenu malveillant peut être injecté une fois, puis servi à plusieurs utilisateurs sans nouvelle intervention de l’attaquant. Ce type de faille est souvent utilisé dans des campagnes ciblées ou des attaques à grande échelle, car il permet une propagation silencieuse et durable.

⚠️ CVE-2025-13465 – Prototype Pollution (CVSS 5.3)

Enfin, la vulnérabilité identifiée dans Lodash touche les fonctions _.unset et _.omit. Elle permet à un attaquant de manipuler certains chemins d’objets afin de supprimer des propriétés au niveau des prototypes globaux JavaScript.

Même si cette faille ne permet pas directement d’écraser des comportements existants, elle peut altérer de manière subtile la logique applicative. Dans des environnements complexes, cela peut conduire à des effets de bord difficiles à détecter, voire faciliter d’autres types d’attaques en chaîne.

🛠️ Mesures correctives recommandées

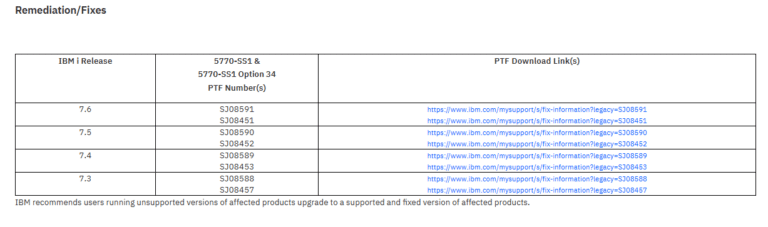

✔️ Mettre à jour les composants Angular vers les versions corrigées et appliquer les PTF IBM i

✔️ Mettre à jour Lodash en version 4.17.23 ou supérieure

✔️ Éviter l’utilisation d’URLs relatives au protocole (//) dans les appels HTTP

✔️ Renforcer la validation et la sanitisation des entrées utilisateur

✔️ Auditer les applications exposées via Navigator for i

👉 Une attention particulière doit être portée aux applications web intégrées à IBM i

🧩 Conclusion & bonnes pratiques

Ce bulletin illustre une problématique récurrente : la dépendance à des frameworks JavaScript dans des environnements critiques comme IBM i, voici quelques recommendations complémentaires :

- Surveiller les flux HTTP sortants (tokens, headers sensibles)

- Mettre en place des protections côté navigateur (CSP, headers sécurisés)

- Tester régulièrement les applications (XSS, injections, logique métier)

- Maintenir une gestion rigoureuse des dépendances open source

👉 Une mise à jour rapide est essentielle pour limiter les risques d’exploitation active.

🔗 Lien officiel IBM Security Bulletin 🔗

⚡Agissez maintenant pour sécuriser votre environnement IT avec STR-iCT !

🔐 Restez informé sur les dernières alertes cybersécurité !