📅 27 Avril 2026

L’environnement IBM Rational Developer for i est affecté par plusieurs vulnérabilités touchant des composants clés du traitement HTTP, du rendu côté client et des bibliothèques JavaScript critiques.

👉 Parmi l’ensemble des failles identifiées, une se distingue très nettement par son niveau de gravité extrême : une vulnérabilité de prototype pollution notée CVSS 9.8, susceptible de conduire à une compromission complète de l’application dans certains scénarios.

Les failles recensées couvrent plusieurs couches techniques de l’application :

- le serveur HTTP et la gestion des requêtes (Eclipse Jetty)

- la manipulation d’objets JavaScript et leur prototype global

- l’interprétation et le parsing des requêtes HTTP

- la sanitisation des contenus HTML côté navigateur

Cette diversité montre une surface d’attaque large, mais toutes ces vulnérabilités n’ont pas le même niveau de criticité. Une en particulier concentre l’essentiel du risque opérationnel.

💥 LA Vulnérabilité

🔥 CVE-2026-29063 – Prototype Pollution critique (CVSS 9.8)

Cette vulnérabilité dans Immutable.js représente le point le plus dangereux de ce bulletin !

Elle permet une modification non contrôlée du prototype des objets JavaScript, via certaines fonctions de manipulation de structures profondes comme mergeDeep(), merge(), ou encore Map.toJS().

Dans un contexte normal, ces fonctions servent à manipuler des structures de données immuables. Mais lorsqu’elles sont exposées à des données non fiables, un attaquant peut injecter des chemins spécialement construits pour altérer le comportement global du runtime JavaScript.

Concrètement, cela signifie que des propriétés fondamentales utilisées par l’application peuvent être modifiées indirectement, affectant tous les objets qui en héritent.

👉 L’impact est particulièrement critique car il dépasse le simple cadre d’un bug applicatif :

- corruption de la logique métier globale

- modification du comportement de l’application à grande échelle

- possibilité d’escalade vers l’exécution de code dans certains scénarios

- compromission potentielle de l’intégrité et de la confidentialité des données

Le score CVSS 9.8 reflète une vulnérabilité de niveau quasi critique absolu, où l’absence d’authentification et la possibilité d’exploitation à distance en font une menace majeure dans tout environnement exposé ou mal isolé.

🧠 Vue d’ensemble des autres vulnérabilités (à ne pas oublier)

⚠️ CVE-2026-1605 – Fuite mémoire dans Jetty (CVSS 7.5)

Cette vulnérabilité affecte Eclipse Jetty et concerne la gestion des requêtes compressées.

Lors du traitement de requêtes gzip, une allocation mémoire est réalisée sans libération correcte dans certains cas. Cela peut entraîner une fuite progressive de mémoire, conduisant à une saturation du serveur et à une dégradation du service.

⚠️ CVE-2025-11143 – Incohérences de parsing URI (CVSS 6.5)

Le parseur URI de Eclipse Jetty interprète certaines requêtes différemment selon les composants.

Ces divergences peuvent être exploitées pour contourner des règles de sécurité, notamment lorsque plusieurs couches de filtrage ne partagent pas la même interprétation d’une URL.

⚠️ CVE-2026-2332 – HTTP Request Smuggling (CVSS 7.4)

Une faiblesse dans le parsing HTTP/1.1 de Eclipse Jetty permet l’injection de requêtes cachées dans un flux HTTP existant.

Ce type de vulnérabilité peut conduire à des désynchronisations entre proxies et serveurs, ouvrant la voie à des contournements de sécurité ou à des attaques ciblant d’autres utilisateurs.

⚠️ CVE-2025-15599 & CVE-2026-0540 – XSS dans DOMPurify (CVSS 6.1)

Ces vulnérabilités affectent DOMPurify.

Elles reposent sur des contournements des mécanismes de sanitisation dans certains contextes “rawtext”, permettant à un attaquant d’injecter du JavaScript dans des pages supposées sécurisées.

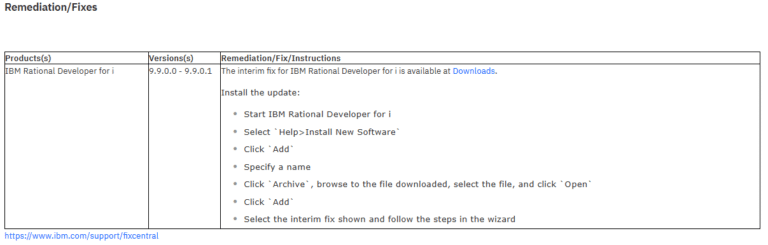

🛠️ Mesures de correction et recommandations

La priorité absolue concerne la vulnérabilité CVE-2026-29063 dans Immutable.js, qui doit être corrigée en urgence via une mise à jour vers les versions sécurisées (≥ 5.1.5 selon la branche).

Dans le cadre global de IBM Rational Developer for i, il est également recommandé de :

✔️ Mettre à jour Eclipse Jetty vers les versions corrigées

✔️ Mettre à jour DOMPurify vers les versions sécurisées

✔️ Contrôler strictement les données injectées dans les fonctions de manipulation d’objets

✔️ Renforcer les contrôles sur les flux HTTP et les parsing layers

✔️ Segmenter les environnements pour limiter l’impact d’une compromission JavaScript

📌 Conclusion

Ce bulletin met en évidence un point critique très clair : la vulnérabilité CVE-2026-29063 dans Immutable.js représente un risque majeur pour l’intégrité globale de IBM Rational Developer for i.

👉 Contrairement aux autres failles, qui relèvent davantage de scénarios d’exploitation ciblés, celle-ci peut affecter le comportement global de l’application et servir de point d’entrée vers des compromissions beaucoup plus larges.

Une mise à jour immédiate de ce composant est donc fortement recommandée, sans attendre les autres correctifs du bulletin.

👉 Une mise à jour rapide est essentielle pour limiter les risques d’exploitation active.

🔗 Lien officiel IBM Security Bulletin 🔗

⚡Agissez maintenant pour sécuriser votre environnement IT avec STR-iCT !

🔐 Restez informé sur les dernières alertes cybersécurité !