📅 27 Février 2026

L’environnement IBM Rational Developer for i est concerné par deux vulnérabilités distinctes liées à des mécanismes d’accès insuffisamment contrôlés dans des composants Java et des bibliothèques Apache largement utilisées.

Ces failles touchent des briques fondamentales de l’application, notamment la gestion des propriétés d’objets Java et certains mécanismes de sécurité du runtime Java SE.

👉 Le niveau de criticité est élevé, avec une vulnérabilité pouvant atteindre un score CVSS de 8.8, impliquant des risques d’exécution de code et d’élévation d’accès dans certains scénarios.

🧠 Analyse des vulnérabilités

🔥 CVE-2025-48734 – Contournement de contrôle d’accès via Apache Commons (CVSS 8.8)

Cette vulnérabilité provient de la bibliothèque Apache Commons BeanUtils, utilisée pour manipuler dynamiquement des propriétés Java.

Le problème apparaît lorsqu’une application expose des chemins de propriétés provenant de sources externes directement à des méthodes comme getProperty() ou getNestedProperty(). Dans ce contexte, un attaquant peut exploiter une propriété spécifique des objets enum appelée declaredClass.

En accédant à cette propriété, il devient possible de remonter jusqu’au ClassLoader Java, ouvrant la porte à des scénarios d’exploitation avancés, incluant l’exécution de code arbitraire dans certains cas. Le risque est d’autant plus important que ce comportement peut être déclenché sans interaction complexe, simplement via des données mal contrôlées injectées dans les appels de propriétés.

Même si des mécanismes de protection ont été introduits (comme le BeanIntrospector), leur activation n’était pas systématique dans les versions vulnérables, laissant une surface d’attaque exploitable.

⚠️ CVE-2025-53057 – Vulnérabilité de contrôle d’accès dans Java SE (CVSS 5.9)

La seconde faille concerne le composant de sécurité de Java SE. Elle est décrite comme une vulnérabilité de contrôle d’accès insuffisant dont les détails techniques précis ne sont pas entièrement publiés.

Cependant, l’impact est clairement identifié : un attaquant distant peut exploiter cette faiblesse pour altérer l’intégrité des données ou des flux applicatifs, sans impact direct sur la confidentialité ou la disponibilité du système dans sa forme la plus classique.

Dans des environnements complexes comme IBM Rational Developer for i, ce type de vulnérabilité peut néanmoins servir de maillon intermédiaire dans des chaînes d’exploitation plus larges.

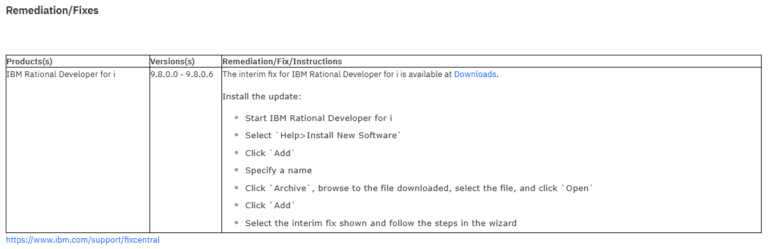

🛠️ Mesures de correction et recommandations

La correction principale repose sur la mise à jour des composants concernés, notamment la bibliothèque Apache Commons BeanUtils vers les versions 1.11.0 ou 2.0.0-M2, dans lesquelles le mécanisme de protection via BeanIntrospector est activé par défaut pour bloquer l’accès à la propriété declaredClass.

Concernant Java SE, il est recommandé d’appliquer les mises à jour de sécurité fournies par l’éditeur afin de corriger les failles du module Security.

En complément, plusieurs mesures de durcissement sont fortement conseillées :

✔️ Mettre à jour dès que possible RDi ✔️ Ne jamais exposer directement des chemins de propriétés issus de sources externes

✔️ Filtrer strictement les entrées utilisées dans les mécanismes de réflexion Java

✔️ Mettre en place une validation forte des objets manipulés dynamiquement

✔️ Surveiller les usages de BeanUtils dans les applications critiques

📌 Conclusion

Cette alerte met en lumière un risque structurel souvent sous-estimé : l’utilisation de mécanismes de réflexion et de manipulation dynamique d’objets Java dans des environnements industriels comme IBM Rational Developer for i.

Lorsqu’ils sont mal encadrés, ces mécanismes peuvent transformer des bibliothèques utilitaires en véritables points d’entrée vers des composants sensibles du runtime Java SE.

🔗 Lien officiel IBM Security Bulletin 🔗

⚡Agissez maintenant pour sécuriser votre environnement IT avec STR-iCT !

🔐 Restez informé sur les dernières alertes cybersécurité !