📅 20 Février 2026

La solution IBM Db2 Mirror for i est concernée par plusieurs vulnérabilités touchant son interface graphique, laquelle repose sur le framework Angular.

Ces failles affectent directement des mécanismes critiques liés à la sécurité des applications web, notamment la protection contre les attaques de type XSS (Cross-Site Scripting) et XSRF (Cross-Site Request Forgery). Elles proviennent de faiblesses identifiées dans la gestion des templates, la validation des URLs ainsi que la protection des requêtes HTTP.

👉 IBM a corrigé ces vulnérabilités en mettant à jour Angular vers la version 21.0.8, qui intègre les correctifs de sécurité nécessaires.

🧠 Analyse des vulnérabilités

🔥 CVE-2025-66412 – XSS stocké dans le compilateur Angular (CVSS 8.5)

Cette vulnérabilité concerne le moteur de compilation des templates Angular, qui repose sur un schéma de sécurité interne incomplet. Dans certaines conditions, des attributs contenant des URLs potentiellement dangereuses (comme des schémas javascript:) ne sont pas correctement identifiés comme sensibles.

Cette faille permet à un attaquant d’injecter du code malveillant dans une application, lequel peut ensuite être exécuté dans le navigateur des utilisateurs. Le caractère “stocké” de l’attaque rend la vulnérabilité particulièrement critique, car elle peut persister dans le temps et impacter plusieurs sessions utilisateur sans nouvelle intervention de l’attaquant.

⚠️ CVE-2026-22610 – Contournement de sanitisation SVG (CVSS 8.5)

Une autre vulnérabilité importante touche la gestion des éléments SVG dans Angular. Le mécanisme de sanitisation ne reconnaît pas correctement certains attributs comme href ou xlink:href lorsqu’ils sont utilisés dans des contextes spécifiques, notamment dans des scripts SVG.

Cette faiblesse peut être exploitée pour contourner les protections natives du framework et injecter du contenu actif dans la page. L’impact est direct : exécution de scripts côté client, compromission potentielle des sessions utilisateur et altération du contenu affiché.

⚠️ CVE-2025-66035 – Fuite de token XSRF via URL (CVSS 7.7)

Cette vulnérabilité est liée à la manière dont Angular gère les requêtes HTTP et les mécanismes de protection XSRF. Lorsqu’une URL dite “protocol-relative” (commençant par //) est utilisée, elle est incorrectement considérée comme sûre et traitée comme une requête de même origine.

Dans ce contexte, le framework ajoute automatiquement le token XSRF dans les en-têtes de la requête. Si la destination est contrôlée par un attaquant, ce comportement entraîne une fuite de jeton de sécurité, exposant ainsi le mécanisme de protection censé empêcher les attaques de type CSRF.

Un point important est que cette vulnérabilité peut être exploitée sans interaction utilisateur, ce qui augmente significativement son niveau de risque.

🛠️ Mesures de correction et recommandations

La correction principale apportée par IBM consiste en la mise à jour de Angular vers la version 21.0.8, intégrant les correctifs pour l’ensemble des vulnérabilités identifiées.

Au-delà de cette mise à jour, plusieurs bonnes pratiques sont fortement recommandées pour limiter les risques d’exploitation :

✔️ Éviter l’utilisation d’URLs protocol-relative (//) dans les appels HTTP

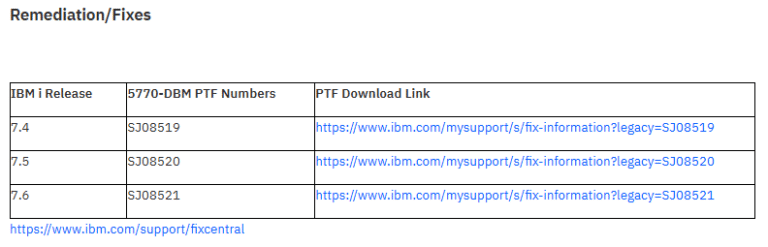

✔️ Appliquer les PTF liés et mettre à jour les versions des frameworks front-end

✔️ Renforcer la validation et la sanitisation des données côté application

✔️ Contrôler les flux de données injectés dans les templates dynamiques

✔️ Auditer régulièrement les interfaces exposées de Db2 Mirror for i

📌 Conclusion

Ce bulletin met en évidence une problématique récurrente dans les environnements modernes : l’exposition de systèmes critiques comme IBM Db2 Mirror for i à des vulnérabilités issues de frameworks front-end complexes.

Même si les failles proviennent ici d’Angular, leur impact se propage directement jusqu’aux couches applicatives de gestion et d’administration, ce qui en fait des cibles particulièrement sensibles.

👉 Une mise à jour rapide vers Angular 21.0.8 et une revue des pratiques de développement sont essentielles pour réduire durablement le risque d’exploitation.

🔗 Lien officiel IBM Security Bulletin 🔗

⚡Agissez maintenant pour sécuriser votre environnement IT avec STR-iCT !

🔐 Restez informé sur les dernières alertes cybersécurité !