📅 21 Avril 2026

Le composant IBM i est concerné par deux vulnérabilités affectant OpenSSH, un élément central utilisé pour les connexions distantes sécurisées.

Ces failles portent sur la mauvaise gestion de caractères spéciaux dans les identifiants utilisateurs ainsi que sur la présence de caractères null dans certaines URI SSH. Bien que les scores CVSS soient relativement bas, l’impact potentiel reste non négligeable dans des configurations avancées utilisant des mécanismes comme ProxyCommand.

🧠 Comprendre les failles

⚠️ CVE-2025-61984 – Gestion incorrecte des caractères de contrôle dans les usernames (CVSS 3.6)

Cette vulnérabilité concerne la manière dont OpenSSH traite les noms d’utilisateurs provenant de sources potentiellement non fiables, comme la ligne de commande ou certaines substitutions de configuration.

Dans certaines conditions, des caractères de contrôle peuvent être injectés dans le nom d’utilisateur. Lorsque des fonctionnalités avancées comme ProxyCommand sont utilisées, ces caractères peuvent influencer le comportement de l’exécution, ouvrant la voie à des scénarios d’exécution non prévus.

Même si le niveau d’impact reste limité dans la classification CVSS, le risque apparaît principalement dans les environnements où les configurations SSH sont dynamiques ou automatisées.

⚠️ CVE-2025-61985 – Neutralisation insuffisante du caractère NULL dans les URI SSH (CVSS 3.6)

La seconde vulnérabilité concerne l’acceptation du caractère null (\0) dans les URI de type ssh://.

Dans OpenSSH, ce comportement peut perturber l’interprétation de l’URI lorsqu’elle est utilisée dans des contextes spécifiques, notamment avec ProxyCommand. Cela peut entraîner une altération du flux d’exécution et, dans certains cas, ouvrir la porte à des comportements imprévus pouvant être exploités dans des scénarios d’attaque combinés.

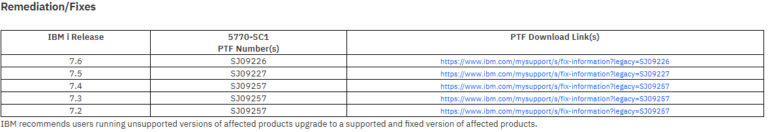

🛠️ Mesures de correction et recommandations

La correction passe par la mise à jour de OpenSSH vers la version 10.1 ou supérieure, dans laquelle ces comportements sont explicitement corrigés et les caractères sensibles correctement filtrés.

En complément, il est recommandé de :

✔️ Limiter l’usage de ProxyCommand aux environnements strictement contrôlés

✔️ Éviter les sources dynamiques non fiables pour la génération des usernames SSH

✔️ Renforcer la validation des configurations SSH automatisées

✔️ Surveiller les logs de connexions pour détecter des comportements anormaux

📌 Conclusion

Même si ces vulnérabilités dans OpenSSH affichent un score CVSS modéré, elles rappellent que des erreurs subtiles dans la gestion des caractères spéciaux peuvent avoir des effets inattendus dans des environnements automatisés comme IBM i.

👉 Une mise à jour rapide et une validation stricte des configurations SSH restent essentielles pour éviter toute exploitation indirecte.

🔗 Lien officiel IBM Security Bulletin 🔗

⚡Agissez maintenant pour sécuriser votre environnement IT avec STR-iCT !

🔐 Restez informé sur les dernières alertes cybersécurité !