🧾 Un nouveau bulletin de sécurité

IBM WebSphere Application Server Liberty est une version moderne et légère du serveur d’applications WebSphere. Conçu pour les environnements cloud et les architectures API, il permet d’exécuter des applications Java (Jakarta EE, MicroProfile) avec une empreinte réduite et un démarrage rapide.

👉 Utilisé sur IBM i pour exposer des applications web et services

Ce bulletin regroupe plusieurs vulnérabilités touchant :

- la sécurité cryptographique

- la validation des entrées utilisateur

- et la gestion des objets JavaScript

➡️ La plus critique atteint un score CVSS de 8.7, ce qui nécessite une réaction rapide.

🔍 Analyse des vulnérabilités

🔥 CVE-2026-29063 – Prototype Pollution (CVSS 8.7)

- Affecte la librairie Immutable.js

- Permet la modification des prototypes d’objets JavaScript

- Impact :

- altération du comportement applicatif

- contournement de contrôles de sécurité

- exposition potentielle de données

👉 Cette faille est la plus dangereuse du bulletin car elle peut compromettre la logique même des applications. (source de la CVE : security-advisories@github.com )

⚠️ CVE-2025-12635 – Cross-Site Scripting (CVSS 5.4)

- Mauvaise validation des entrées utilisateur

- Exploitable via URL malveillante

- Impact :

- redirection vers des sites frauduleux

- vol potentiel de session utilisateur

⚠️ CVE-2025-14923 – Security Utility (CVSS 4.7)

- Utilisation de l’outil Security Utility pour configurer et gérer les paramètres de sécurité, ce qui pourrait exposer le système à des risques accrus

- Impact :

- affaiblissement global de la sécurité

- risque d’exposition de données sensibles

🛠️ Correctif / Remédiation

✔️ Appliquer les correctifs IBM WebSphere Liberty correspondants

✔️ Mettre à jour les dépendances (notamment Immutable.js) vers les versions corrigées

✔️ Vérifier les mécanismes de validation des entrées côté application

✔️ Auditer les configurations de sécurité (clés, utilitaires, accès)

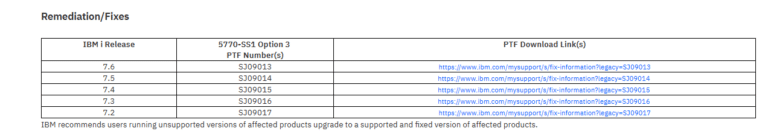

👉 les PTF exacts à appliquer seront listés dans la capture d’écran de l’article

📌 Conclusion

Voici quelques recommandations supplémentaires :

- Restreindre les entrées utilisateurs non fiables

- Surveiller les comportements anormaux côté application web

- Tester les applications exposées (tests XSS / logique métier)

⚡ 🔗 Lien officiel IBM Security Bulletin 🔗

Agissez maintenant pour sécuriser votre environnement IT avec STR-iCT !

🔐 Restez informé sur les dernières alertes cybe