📅 01 Mai 2026

Le service Domain Name System (DNS) de IBM i est concerné par deux vulnérabilités affectant BIND, composant central de résolution de noms largement utilisé dans les environnements réseau.

Même si ces deux vulnérabilités reposent sur des mécanismes différents, elles ciblent toutes deux la couche de résolution DNS.

La première ouvre la voie à une altération de l’intégrité des réponses DNS, en permettant l’injection de données falsifiées dans le cache. La seconde affecte davantage la disponibilité du service, en provoquant une consommation excessive de ressources processeur lors de certaines validations DNSSEC.

Autrement dit, l’une touche la confiance accordée aux réponses DNS, l’autre la capacité du service à continuer de répondre normalement.

👉 Avec des scores CVSS de 8.6 et 7.5, ce bulletin mérite une attention particulière, notamment sur les systèmes exposés ou utilisés comme résolveurs récursifs.

🧪 Décryptage des vulnérabilités

🔥 CVE-2025-40778 – Injection de données falsifiées dans le cache DNS (CVSS 8.6)

Cette vulnérabilité provient d’un comportement trop permissif de BIND lors de l’acceptation de certains enregistrements DNS présents dans les réponses reçues.

Dans certaines conditions, un attaquant peut exploiter cette tolérance excessive pour injecter des données forgées dans le cache du résolveur. Une fois en cache, ces informations peuvent être considérées comme légitimes et réutilisées par les requêtes suivantes.

L’impact est particulièrement sensible car il touche directement l’intégrité du service DNS. Une entrée de cache falsifiée peut par exemple rediriger des flux réseau vers des destinations non prévues, perturber des communications applicatives ou faciliter des scénarios d’usurpation de service.

⚠️ CVE-2026-1519 – Consommation excessive de CPU lors de la validation DNSSEC (CVSS 7.5)

La seconde vulnérabilité concerne les résolveurs effectuant une validation DNSSEC.

Lorsqu’un résolveur rencontre une zone spécialement conçue de manière malveillante, le traitement peut entraîner une consommation anormalement élevée de ressources processeur. Cette surcharge peut dégrader les performances du service, voire provoquer une indisponibilité temporaire si la charge devient importante.

Les serveurs purement autoritatifs sont généralement moins exposés, mais certains environnements hybrides ou configurations particulières peuvent également être concernés.

🛠️ Mesures de correction et recommandations

La correction passe par l’application des mises à jour de sécurité publiées pour BIND sur IBM i.

Au-delà du correctif, il est recommandé de porter une attention particulière au rôle exact du serveur DNS dans l’infrastructure. Les systèmes opérant comme résolveurs récursifs, ou utilisant la validation DNSSEC, sont les premiers concernés.

Dans ce contexte, plusieurs bonnes pratiques restent pertinentes :

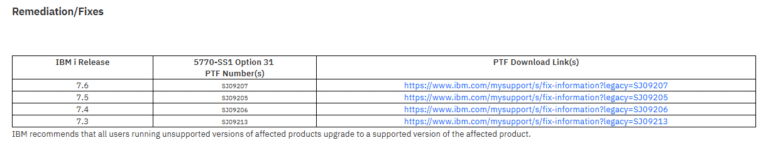

✔️ Vérifier si le service agit en mode récursif ou effectue des validations DNSSEC ✔️ Appliquer les PTFs correspondants

✔️ Contrôler les comportements anormaux liés au cache DNS ou à la charge CPU

✔️ Surveiller les performances des services de résolution après mise à jour

✔️ Auditer les configurations DNS exposées sur les systèmes IBM i

📌 Conclusion

Ce bulletin rappelle qu’un service aussi fondamental que le DNS peut devenir un point d’entrée sensible lorsqu’il est exposé à des traitements trop permissifs ou à des cas de validation complexes.

Dans le cas de IBM i, la combinaison d’un risque d’empoisonnement de cache et d’un risque de dégradation de disponibilité justifie une vigilance accrue.

🔗 Lien officiel IBM Security Bulletin 🔗

⚡Agissez maintenant pour sécuriser votre environnement IT avec STR-iCT !

🔐 Restez informé sur les dernières alertes cybersécurité !