🔴IBM a récemment publié une alerte concernant une vulnérabilité affectant sa plateforme IBM i, qui pourrait permettre une élévation de privilèges critique. Identifiée sous le code CVE-2025-2947, cette faille présente un score de gravité CVSS de 7.2/10, ce qui la classe parmi les vulnérabilités importantes à corriger en priorité.

Dans le détail, la faille réside dans une mauvaise gestion de l’échange de profils utilisateur lors de l’exécution d’une commande système au sein d’IBM i. Cette faiblesse peut être exploitée par un acteur malveillant local afin d’obtenir des privilèges élevés, et potentiellement un accès root complet au système d’exploitation hôte.

⚠️Autrement dit, une personne disposant d’un accès limité sur la machine pourrait contourner les restrictions de sécurité en profitant de ce dysfonctionnement pour compromettre totalement le système.

💡Solution Recommandée

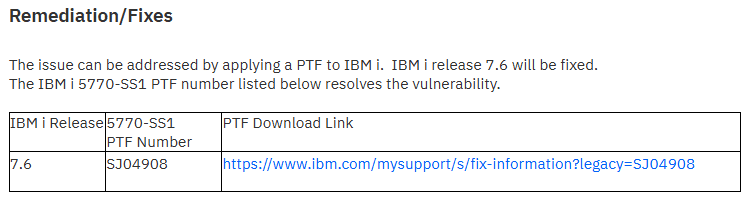

IBM a mis à disposition un correctif (pièce jointe) à appliquer pour bloquer cette faille.

Il est fortement recommandé aux administrateurs et aux responsables de sécurité utilisant IBM i de :

✅ Appliquer sans délai les correctifs fournis par IBM.

✅ Vérifier les journaux systèmes pour détecter toute activité inhabituelle.

✅ Renforcer les politiques de gestion des accès locaux en attendant la mise à jour.

🔗 https://www.ibm.com/support/pages/node/7231025?myns=swgother&mynp=OCSWG60&mync=E&cm_sp=swgother–OCSWG60–E 🔗

⚡ Agissez maintenant pour sécuriser votre environnement IT avec STR-iCT !

🔐 Restez informé sur les dernières alertes cybersécurité ! 🚀