Une nouvelle série de vulnérabilités impacte les environnements Java embarqués sur IBM i. Certaines permettent l’exécution de code à distance (RCE) et d’autres l’accès ou la modification non autorisée de données critiques.

🔍 1. Résumé des vulnérabilités

IBM signale quatre failles principales :

| CVE | Type | CVSS |

|---|---|---|

| CVE-2025-50106 | Remote Code Execution | 8.1 🔥 |

| CVE-2025-30749 | Remote Code Execution | 8.1 🔥 |

| CVE-2025-30761 | Deserialization of Untrusted Data | 5.9 ⚠️ |

| CVE-2025-30754 | Improper Access Control | 4.8 ℹ️ |

👉 Deux vulnérabilités sont critiques (8.1/10) et nécessitent une action immédiate.

🚨 2. Niveau de criticité : Élevé

Les failles RCE permettent à un acteur non authentifié d’exécuter du code à distance sur votre environnement Java.

🔒 Impact :

- Systèmes utilisant Java SE 8, 11, 17, 21 ou 24

- Applications Java pouvant charger du code non fiable (Web Start, applets, API 2D)

⚠️ Pourquoi c’est dangereux ?

- Prise de contrôle totale des applications Java possibles

- Modification ou lecture non autorisée de données critiques

- Perturbations dans la JVM pouvant impacter vos services

🧩 3. Détails CVE clés

🔥 CVE-2025-50106 (CVSS 8.1) – RCE

Exploitation possible via différents protocoles dans le composant 2D. Impact : confidentialité, intégrité et disponibilité compromises.

🔥 CVE-2025-30749 (CVSS 8.1) – RCE

Même composant 2D, même impact : prise de contrôle complète possible.

⚠️ CVE-2025-30761 (CVSS 5.9) – Désérialisation de données non fiables

Exploitation possible via APIs du composant Scripting : modification non autorisée de données critiques.

ℹ️ CVE-2025-30754 (CVSS 4.8) – Contrôles d’accès incorrects

JSSE exposé à des accès non autorisés (lecture, insertion, suppression ou mise à jour partielle).

🛠️ 4. Correctifs : appliquer les PTF IBM i

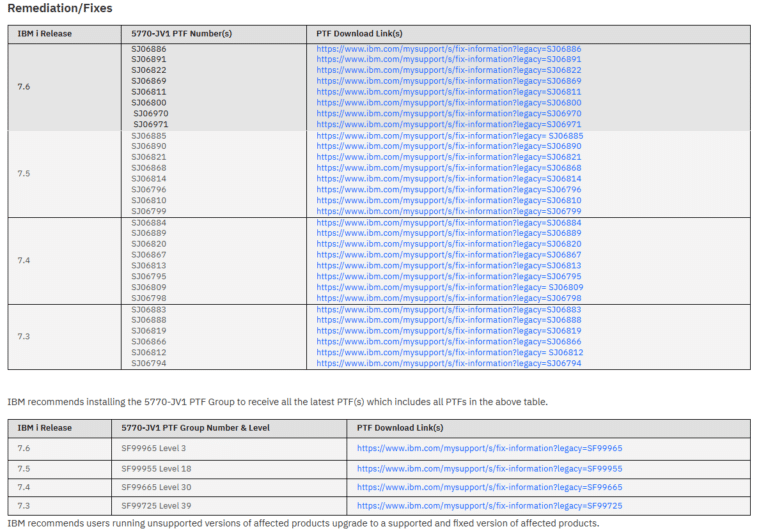

💡 IBM publie un ensemble de 8 PTF spécifiques à chaque version IBM i pour corriger ces vulnérabilités.

📸 La capture d’écran de l’article détaille les PTF exacts par version (7.3 / 7.4 / 7.5).

⏳ À appliquer dès que possible, surtout si vos applications Java sont exposées au réseau ou utilisent des composants 2D / Web Start / applets etc…

🎯 5. Recommandations immédiates

✔️ Vérifier la version Java installée sur la partition

✔️ Appliquer les PTF du groupe Java correspondant à votre release IBM i

✔️ Redémarrer les sous-systèmes Java si nécessaire

✔️ Limiter ou isoler temporairement les applications Java qui chargent du contenu externe

📌 6. Conclusion

Avec deux RCE critiques (CVSS 8.1) et des failles d’accès non autorisé,

cette alerte nécessite une action rapide.

💪 Mettre à jour Java via les PTF IBM i reste la seule solution fiable pour protéger vos environnements.

source 🔗l IBM Security Bulletin 🔗

Agissez maintenant pour sécuriser votre environnement IT avec STR-iCT !

🔐 Restez informé sur les dernières alertes cybersécurité !