Une nouvelle vulnérabilité critique (CVE-2026-1376) vient d’être publiée par IBM et concerne directement IBM i.

Elle permet à un attaquant distant de provoquer un déni de service (DoS) en exploitant un mécanisme fondamental : l’authentification.

➡️ En clair : vos systèmes peuvent être saturés sans même qu’un accès valide ne soit nécessaire.

🔍 Détails de la vulnérabilité

- CVE : CVE-2026-1376

- Score CVSS : 7.5 (Élevé!)

- Type : Denial of Service (DoS)

- CWE : CWE-770 – Mauvaise gestion des ressources

Le problème repose sur une mauvaise allocation lors des tentatives d’authentification échouées.

👉 Concrètement, un attaquant peut :

- Multiplier les tentatives de connexion invalides

- Forcer le système à allouer des ressources à chaque tentative

- Épuiser progressivement CPU, mémoire ou threads disponibles

Sans mécanisme de limitation efficace, le système finit par :

➡️ ralentir fortement

➡️ devenir instable

➡️ voire cesser complètement de répondre

⚠️ Risques

- Ralentissement ou indisponibilité du service JSON Store.

- Consommation excessive des ressources CPU pouvant impacter d’autres applications sur la même partition IBM i.

- Exploitable à distance si l’entrée JavaScript est accessible via des API ou interfaces web.

- 💡 Bien que le risque soit modéré (CVSS 5.5), l’impact sur la disponibilité peut être significatif dans les environnements exposés.

🛡️ Mesures à mettre en place

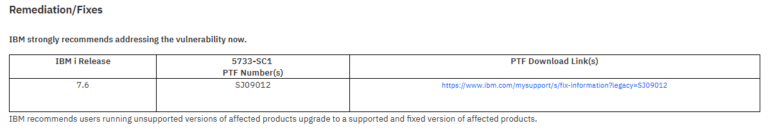

🛠️ 1. Appliquer les correctifs IBM

- Installer les PTF de sécurité fournis par IBM

- Vérifier votre version IBM i et les groupes de correctifs associés

👁️ 2. Surveiller activement

- Détecter les pics de tentatives d’authentification échouées

- Surveiller CPU / mémoire / jobs actifs

- Mettre en place des alertes en temps réel

Face à ce type de vulnérabilité, la capacité à identifier rapidement l’origine d’une attaque devient essentielle.

Notre solution STR-iCT permet de visualiser et tracer en temps réel les connexions sockets sur votre environnement IBM i.

📌 Conclusion

Une simple rafale de connexions invalides peut suffire à mettre à genoux un IBM i

L’attaque est discrète, distante et automatisable

Sans mitigation, vos services peuvent devenir indisponibles rapidement

✅ Recommandation : sécuriser les accès, limiter les tentatives et appliquer les correctifs IBM sans délai.

⚡ 🔗 Lien officiel IBM Security Bulletin 🔗

Agissez maintenant pour sécuriser votre environnement IT avec STR-iCT !

🔐 Restez informé sur les dernières alertes cybersécurité !