IBM a identifié une vulnérabilité dans Db2 JSON Store Technology Preview sur IBM i pouvant provoquer un déni de service (DoS). Cette faille affecte principalement les environnements exposés à des entrées JavaScript non contrôlées.

🔍 Détails de la vulnérabilité

- CVE : CVE-2025-66453

- Composant : Db2 JSON Store (Technology Preview)

- Type : Denial of Service (DoS)

- CWE : CWE-400 – Uncontrolled Resource Consumption

- Score CVSS : 5.5 / 10

- La vulnérabilité est liée au moteur JavaScript Rhino utilisé dans JSON Store.

- Lorsque la fonction

toFixed()reçoit un nombre flottant contrôlé par un attaquant, cela peut provoquer des calculs extrêmement coûteux, entraînant une consommation CPU élevée et un ralentissement ou blocage du service. - ✔️ Versions corrigées de Rhino : 1.8.1, 1.7.15.1 et 1.7.14.1

⚠️ Risques

- Ralentissement ou indisponibilité du service JSON Store.

- Consommation excessive des ressources CPU pouvant impacter d’autres applications sur la même partition IBM i.

- Exploitable à distance si l’entrée JavaScript est accessible via des API ou interfaces web.

- 💡 Bien que le risque soit modéré (CVSS 5.5), l’impact sur la disponibilité peut être significatif dans les environnements exposés.

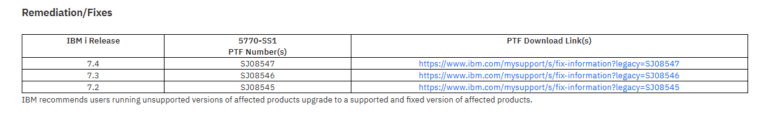

🛠️ Correctif / Remédiation

IBM recommande :

- Identifier l’utilisation de Db2 JSON Store sur votre partition.

- Mettre à jour Rhino vers une version corrigée : 1.8.1, 1.7.15.1 ou 1.7.14.1.

- Limiter l’exposition aux entrées JavaScript non contrôlées.

- Surveiller la consommation CPU sur les services JSON Store après mise à jour.

📌 Conclusion

La vulnérabilité CVE-2025-66453 peut provoquer un DoS local ou à distance via la fonction toFixed() dans Rhino.

Même si elle n’impacte pas directement la confidentialité ou l’intégrité des données, elle peut dégrader fortement la disponibilité des services IBM i exposés à des entrées non fiables.

✅ Recommandation : appliquer rapidement les mises à jour et surveiller l’utilisation des ressources CPU.

⚡ 🔗 Lien officiel IBM Security Bulletin 🔗

Agissez maintenant pour sécuriser votre environnement IT avec STR-iCT !

🔐 Restez informé sur les dernières alertes cybersécurité !