C’est le type de bulletin que l’on ne voit pas tous les jours.

IBM vient de publier une alerte de sécurité concernant OpenSSL sur IBM i, incluant une vulnérabilité critique notée 9.8/10, soit quasiment le maximum sur l’échelle CVSS.

➡️ Dans certains scénarios, un attaquant distant pourrait provoquer un crash… ou pire, exécuter du code à distance sans authentification.

🧠 Ce que révèle cette alerte

Cette publication regroupe plusieurs vulnérabilités OpenSSL, mais une en particulier domine très largement le risque global :

🔥 CVE-2025-15467 – Heap/Stack Overflow critique (CVSS 9.8)

- Débordement de mémoire lors du traitement de messages CMS malveillants

- Exploitable avant toute vérification d’authenticité

- Aucun besoin de clé valide

- Peut mener à :

- 💥 crash du service (DoS)

- ☠️ exécution de code à distance (RCE)

👉 Le point critique :

L’attaque exploite un vecteur cryptographique légitime (CMS / PKCS#7 / S/MIME), souvent utilisé dans les échanges sécurisés.

⚠️ Pourquoi cette vulnérabilité change la donne

Nous ne sommes pas sur une faille classique.

- 🌐 Exploitable à distance

- ❌ Sans authentification

- ⚡ Complexité faible

- 🎯 Impact total : confidentialité, intégrité, disponibilité

Concrètement, cela signifie qu’un système vulnérable peut être compromis sans interaction utilisateur, simplement en traitant un contenu malveillant.

🧨 Autres vulnérabilités incluses dans le bulletin

Même si elles sont secondaires face au 9.8, elles renforcent la surface d’attaque globale :

- CVE-2025-69419 (7.4) – Corruption mémoire via PKCS#12

- CVE-2025-69420 / 69421 (7.5) – Crash via fichiers malformés (DoS)

- CVE-2026-22795 / 22796 – erreurs de parsing ASN.1

- CVE-2025-68160 / 69418 – vulnérabilités plus spécifiques (impact limité)

👉 Point commun :

Manipulation de données non fiables (certificats, fichiers PKCS, messages chiffrés)

🛡️ Mesures à mettre en place

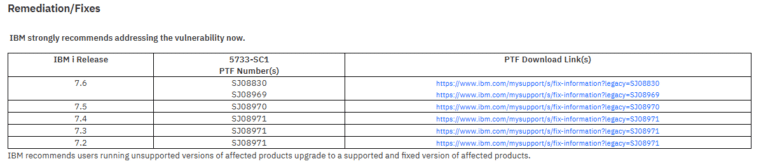

🔧 1. Appliquer les correctifs IBM

- Installer les PTF de sécurité OpenSSL correspondant à votre version IBM i

- Vérifier les groupes de correctifs (cumulatifs + sécurité)

🔒 2. Réduire l’exposition

- Limiter le traitement de contenus externes non fiables

- Filtrer les flux entrants (emails, APIs, transferts de fichiers)

🔍 3. Auditer vos usages OpenSSL

- S/MIME

- PKCS#7 / PKCS#12

- Applications manipulant certificats ou données chiffrées

👁️ 4. Surveiller activement

- Crashs applicatifs inhabituels

- Comportements anormaux liés aux services crypto

- Tentatives d’exploitation via fichiers ou messages entrants

Face à ce type de vulnérabilité, la capacité à identifier rapidement l’origine d’une attaque devient essentielle.

Notre solution STR-iCT permet de visualiser et tracer en temps réel les connexions sockets sur votre environnement IBM i.

📌 Conclusion

Cette alerte OpenSSL sur IBM i est l’une des plus sérieuses que vous puissiez rencontrer.

Elle combine :

- une faille critique exploitable à distance

- une surface d’attaque large (cryptographie)

- et des scénarios réalistes d’exploitation

🚨 Recommandation immédiate : appliquer les correctifs sans délai et auditer toute utilisation d’OpenSSL exposée.

⚡ 🔗 Lien officiel IBM Security Bulletin 🔗

Agissez maintenant pour sécuriser votre environnement IT avec STR-iCT !

🔐 Restez informé sur les dernières alertes cybersécurité !