🚨 Gravité : Élevée à Critique (CVSS jusqu’à 8.6/10)

Le système Domain Name System (DNS) d’IBM i, basé sur BIND, est affecté par plusieurs vulnérabilités graves.

➡️ Certaines failles permettent l’injection de données falsifiées dans le cache DNS (empoisonnement), tandis que d’autres permettent de prédire le port source et l’ID de requête, affaiblissant drastiquement la sécurité des échanges DNS.

➡️ Plusieurs vulnérabilités entraînent également des attaques par épuisement de ressources (CPU/mémoire) via requêtes DoH, DNSKEY malformées ou zones spécialement construites.

🔎 Résumé des vulnérabilités

🔥 CVE-2025-40778

📌 Injection de données falsifiées dans le cache DNS (cache poisoning)

➡️ BIND est trop permissif lors de l’acceptation de certaines réponses → un attaquant peut injecter des enregistrements forgés.

🧠 CVSS : 8.6 — Critique

CWE : CWE-349

🔥 CVE-2025-40780

📌 Prédiction de port source et de Query ID (faiblesse PRNG)

➡️ En prédisant port + ID, un attaquant peut falsifier des réponses DNS autoritatives.

🧠 CVSS : 8.6 — Critique

CWE : CWE-341

🔴 CVE-2025-8677

📌 CPU Exhaustion avec DNSKEY malformés

➡️ Une zone spécialement conçue peut entraîner une surcharge CPU lors de requêtes DNSKEY.

🧠 CVSS : 7.5 — Élevée

CWE : CWE-405

🔴 CVE-2024-12705

📌 DoS via DNS-over-HTTPS (HTTP/2 flooding)

➡️ Un client peut épuiser CPU/mémoire via trafic HTTP/2 valide ou invalide.

🧠 CVSS : 7.5 — Élevée

CWE : CWE-770

🔴 CVE-2024-11187

📌 Amplification via zones malicieuses contenant de nombreux enregistrements additionnels

➡️ Surcharge importante possible lors du traitement des réponses.

🧠 CVSS : 7.5 — Élevée

CWE : CWE-405

⚠️ Correctifs & actions immédiates

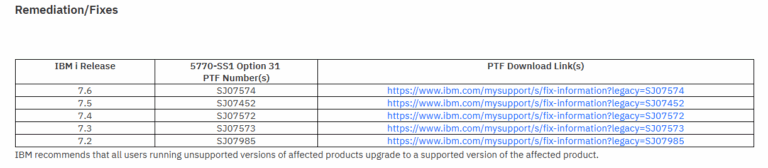

IBM recommande d’appliquer immédiatement les PTF correspondant à votre version d’IBM i, afin de corriger l’ensemble de ces vulnérabilités BIND.

✅ Comme pour les alertes précédentes :

- Le nombre et les références des PTF varient selon la version IBM i.

- La capture d’écran fournie dans l’image mise en avant de votre article affichera clairement le mapping PTF ↔ version d’IBM i pour accélérer le déploiement.

💡 Recommandations opérationnelles

- Vérifier l’intégrité et la cohérence du cache DNS après mise à jour.

- Appliquer les PTF en priorité sur les systèmes jouant un rôle DNS critique.

- Surveiller l’usage CPU/mémoire et les volumes de requêtes DNS/DoH après correction.

- Mettre en place un rate-limiting DoH et limiter les resolvers accessibles publiquement.

🔗 Lien officiel IBM Security Bulletin 🔗

Agissez maintenant pour sécuriser votre environnement IT avec STR-iCT !

🔐 Restez informé sur les dernières alertes cybersécurité !