IBM a publié un nouveau bulletin de sécurité concernant IBM Java SDK et IBM Java Runtime utilisés sur IBM i.

Deux vulnérabilités ont été identifiées dans certains composants Java et pourraient permettre l’accès non autorisé à des données sensibles ou la modification de données via certaines APIs Java.

➡️ Si vos applications IBM i utilisent Java, cette alerte mérite votre attention.

🔍 1. Résumé de la vulnérabilité

Les vulnérabilités concernent deux composants internes de Java :

- CVE-2025-53066 – Exposure of Sensitive Information (CVSS 7.5) ⚠️

- CVE-2025-53057 – Improper Access Control (CVSS 5.9)

👉 La première vulnérabilité présente un niveau de risque élevé, car elle peut permettre l’exposition de données sensibles.

🚨 2. Niveau de criticité : Élevé

LaLa vulnérabilité CVE-2025-53066 (CVSS 7.5) affecte le composant JAXP de Java.

Elle pourrait permettre à un attaquant distant :

- d’accéder à des données sensibles

- via certaines APIs Java exposées

🔒 Impact principal : confidentialité des données

La seconde vulnérabilité (CVE-2025-53057) concerne le composant Security de Java et peut permettre :

- la création

- la suppression

- ou la modification de données

via certaines interfaces programmatiques.

🧩 3. Détails techniques

⚠️ CVE-2025-53066 – CVSS 7.5

Exposition d’informations sensibles

Cette faille dans le composant JAXP peut permettre à un attaquant distant d’accéder à des données sensibles via certaines APIs Java.

Impact :

- 🔒 Confidentialité élevée

- ❌ Pas d’impact sur l’intégrité

- ❌ Pas d’impact sur la disponibilité

⚠️ CVE-2025-53057 – CVSS 5.9

Contrôle d’accès incorrect

Une vulnérabilité dans le composant Security de Java peut permettre à un attaquant distant d’effectuer des opérations non autorisées sur certaines données.

Impact :

- 🛡️ Intégrité des données potentiellement compromise

- ❌ Pas d’impact sur la confidentialité

- ❌ Pas d’impact sur la disponibilité

🛠️ 4. Correctifs et remédiation

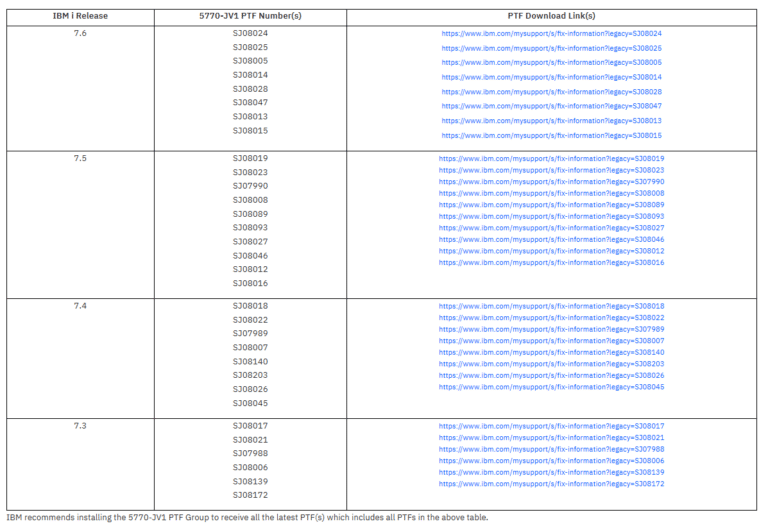

IBM recommande d’appliquer les correctifs Java (PTF) correspondant à votre version d’IBM i afin de corriger ces vulnérabilités.

Actions recommandées :

✔️ Vérifier si vos applications IBM i utilisent Java

✔️ Identifier la version IBM Java SDK / Runtime installée

✔️ Appliquer les PTF Java publiés par IBM

✔️ Redémarrer les services Java si nécessaire

📸 Dans l’article, une capture d’écran pourra présenter les PTF exacts à appliquer selon votre version IBM i (7.3 / 7.4 / 7.5).

🎯 5. Conclusion

Ces vulnérabilités montrent une nouvelle fois que les environnements Java sur IBM i doivent être maintenus à jour.

La faille CVE-2025-53066 (CVSS 7.5) peut exposer des données sensibles, tandis que CVE-2025-53057 peut permettre des modifications non autorisées.

💡 Recommandation : appliquer rapidement les PTF Java afin de sécuriser votre environnement IBM i.

source 🔗IBM Security Bulletin🔗

Agissez maintenant pour sécuriser votre environnement IT avec STR-iCT !

🔐 Restez informé sur les dernières alertes cybersécurité !