IBM a publié un bulletin de sécurité concernant Navigator for i, l’interface web d’administration d’IBM i.

Une vulnérabilité de type Cross-Site Scripting (XSS) a été identifiée dans l’éditeur intégré du navigateur.

➡️ Concrètement, un attaquant pourrait injecter du contenu malveillant dans une page web afin d’exécuter du code dans le navigateur d’un utilisateur.

🔍 1. Résumé de la vulnérabilité

- CVE : CVE-2024-47875

- Composant affecté : Navigator for IBM i (éditeur navigateur)

- Type de vulnérabilité : Cross-Site Scripting (XSS)

- CWE : CWE-79 – Improper Neutralization of Input During Web Page Generation

- Score CVSS : 6.1 / 10

👉 Cette vulnérabilité est liée à la bibliothèque DOMPurify, utilisée pour nettoyer et sécuriser le contenu HTML.

⚠️ 2. Niveau de criticité : Modéré à Élevé

La faille permet une attaque XSS basée sur le DOM (mXSS) via un mécanisme de nesting dans le contenu HTML.

Dans certaines conditions, un attaquant pourrait :

- injecter du JavaScript malveillant dans l’interface web,

- exécuter du code dans le navigateur d’un utilisateur connecté,

- accéder à des informations de session ou manipuler l’interface.

🔒 Ce type de vulnérabilité vise principalement les interfaces web d’administration, ce qui peut poser un risque si un administrateur est ciblé.

🧩 3. Détails techniques

La vulnérabilité provient de DOMPurify, un composant largement utilisé pour sécuriser l’affichage de contenus HTML.

Certaines versions de cette bibliothèque sont vulnérables à une technique appelée nesting-based mXSS, permettant de contourner les mécanismes de filtrage HTML.

Les versions corrigées sont :

- DOMPurify 2.5.0

- DOMPurify 3.1.3

Navigator for i intégrant cette bibliothèque est donc impacté jusqu’à l’application du correctif IBM.

🛠️ 4. Correctifs et remédiation

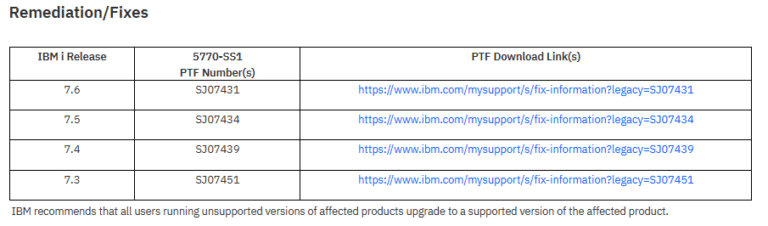

IBM recommande d’appliquer les PTF correctifs correspondant à votre version d’IBM i afin de corriger la vulnérabilité.

Actions recommandées :

✔️ Mettre à jour Navigator for i avec les PTF fournis par IBM

✔️ Vérifier les accès à l’interface d’administration web

✔️ Limiter l’accès à Navigator for i aux utilisateurs autorisés

✔️ Surveiller les activités suspectes dans l’interface

📸 Une capture d’écran dans l’article pourra présenter les PTF exacts à installer selon la version IBM i (7.3 / 7.4 / 7.5).

🎯 5. Conclusion

Bien que cette vulnérabilité ne soit pas critique, une attaque Cross-Site Scripting dans une interface d’administration peut permettre l’exécution de scripts malveillants dans le navigateur d’un utilisateur privilégié.

💡 Il est donc recommandé d’appliquer les correctifs IBM dès que possible pour sécuriser l’accès à Navigator for i.

source 🔗IBM Security Bulletin🔗

Agissez maintenant pour sécuriser votre environnement IT avec STR-iCT !

🔐 Restez informé sur les dernières alertes cybersécurité !